Kiberuzbrukumu atmaskošanas rakstu sērija

Kiberdrošības draudi nu jau krietnu laiku neaprobežojas vien ar uzbrukumiem uzņēmumiem vai valsts iestādēm, kur laikus padomāts par IT drošības risinājumiem. Arvien biežāk par kiberuzbrucēju upuriem kļūst iedzīvotāji, kuriem trūkst zināšanu par biežāk izmantotajiem slazdiem personas datu iegūšanai un finanšu līdzekļu izkrāpšanai.

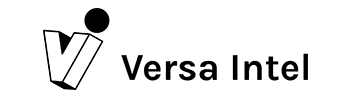

1.attēls. Smikšķerēšanas SMS

Krāpniecisko kampaņu atmaskošanas nolūkos turpmāk publicēsim rakstu sēriju “Krāpnieciskām kampaņām pa pēdām” – par to, kādas ir krāpnieciskajās kampaņās biežāk izmantotās lamatas Latvijā un pasaulē, kā arī, kas ir mūsu katra spēkos, lai preventīvi pasargātu sevi un savus personas datus.

Kas ir smikšķerēšana?

Smikšķerēšana (smishing) ir krāpnieciska darbība, kā mērķis ir iegūt personas datus, piemēram, e-pasta adresi, paroles, sistēmas atjaunošanas frāzes, un/vai nozagt personas finanšu līdzekļus. Krāpnieki uzbrukumu bieži sāk ar SMS, kas it kā sūtītas no plaši pazīstama uzņēmuma vai valsts institūcijas . Īsziņā bieži tiek pausti fakti, kas saņēmējā izsauc trauksmi un liek upurim steigā atvērt krāpniecisko saiti.

“Jums atnākusi pavēste ierasties uz tiesu” – smikšķerēšanas kampaņas analīze

Uzbrucēji sūta ziņojumus no it kā atpazīstamām organizācijām vai uzņēmumiem, un izmanto cilvēku uzticību savā labā.

Tā, piemēram, 2023.gada sākumā IT drošības dienestu redzeslokā nonāca smikšķerēšanas kampaņa, kas it kā informē par saņemtu tiesas pavēsti (skat. 1. attēlu). Ziņa ar aicinājumu ierasties tiesā vairumā gadījumu radīs trauksmi un impulsu steidzami rīkoties – klikšķināt uz saites, lai uzzinātu vairāk.

Apskatīsim uzbrukumu detalizētāk!

- Saites sākumā izmantots saīsinājums “vpm”, kas raisa asociācijas ar “vienotās pieteikšanās moduli” jeb koplietošanas pakalpojumu. Ar šī moduļa palīdzību var identificēt vietnes apmeklētāju.

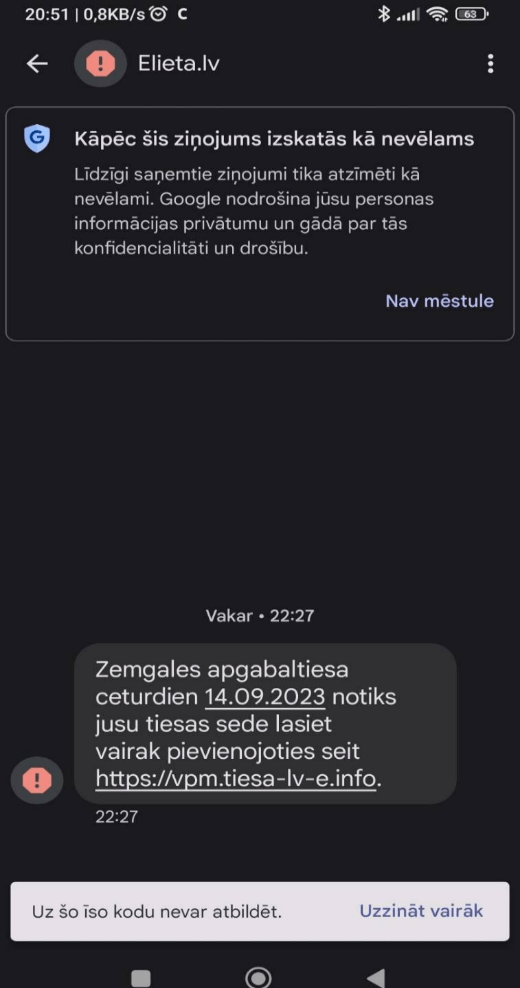

- Uzklikšķinot uz saites, top skaidrs, ka informācijas nodošana nav bijis īsziņas galvenais mērķis – lietotājam uzreiz tiek prasīti bankas dati (skat. 2.attēlu). Tas nozīmē – krāpnieka mērķis bijis izkrāpt naudu.

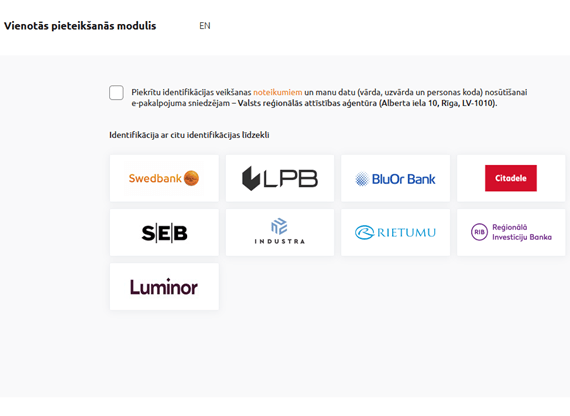

- Pētot vietni, secinājām, ka tā ir salīdzinoši labas kvalitātes. Neviļus radās jautājums – vai tiešām šis ir Latvijas auditorijai izstrādāts risinājums? Vai tomēr – attiecīgā vietne izstrādāta starptautiska līmeņa krāpšanai? Pētot tālāk, atradām identifikatoru, kas ļāva piekļūt Telegram kanālam. Šeit, savukārt, uzzinājām, ka šādu iepriekš izstrādātu finanšu un informācijas izkrāpšanas platformu (skat. 3.attēlu), iespējams iegādāties vien par 300 Lielbritānijas mārciņām.

2.attēls. Atvērta smikšķerēšanas saite

3.attēls. Telegram kanāla paziņojums

- Konkrētā platforma piedāvā iespēju izkrāpt gan e-pasta datus, gan bankas datus. Iegūtos rezultātus ar šī rīka palīdzību var nosūtīt automātiski – Telegram, e-pastā, vai saglabāt manuāli.

Kā top krāpnieciskās kampaņas? Secinājumi

- Šo krāpniecisko satura pārvaldības sistēmu (CMS) var iegādāties jebkurš. Tā kā saziņā ar vietnes autoriem noskaidrojām, ka viņi veic tikai produkta izstrādi un tirgošanu, ļoti iespējams, krāpniecisko kampaņu īstenotāji atrodas mums tuvāk, kā sākotnēji var šķist.

- Apskatījām dažādas vietnes, kas masu mediju redzeslokā nonākušas krāpniecisku gadījumu kontekstā, tostarp:

- https://vpm.tiesa-lv-e.info

- https://lv-pieslegties.net

- https://test.vpm-viss-lv.info

- https://lv-pievienoties.info

- https://vpm.gov-lv.info

- https://gov.vpm-viss-lv.net

- https://vpmviss.tiesas-lv.info

- https://vp.kriminallieta-2466654.net

- https://vpm.viss-tiesas.lat

Turpinot informācijas ievākšanu, tika atrastas vietnes, kuras tikušas pielietotas lielapjoma krāpšanas kampaņās Lietuvas Republikā un kuras, viss ticamāk ir izveidojusi tā paša personu grupa, kura veic “tiesu” krāpšanas kampaņas Latvijā, saites:

- prisijungti-baudos-lt.net

- lt-prisijungt.ne

- lt-prisijungt.net

- baudos-prisijungti-lt.info

- prisijungti-baudos-lt.net

- epaslaugos-prisijungimas.info

- epaslaugos-lt.net

- epaslaugos-baudos.net

- Analizējot visas šīs saites un to metadatus, secinājām, ka to pirmsākumi meklējami pie platformas identifikatora -“@contiinued”, kas ir tas pats iepriekš minētais finanšu un informācijas izkrāpšanas platformas izstrādātājs (skat 4.attēlu). Tas nozīmē, ka šo smikšķerēšanas kampaņu autori, iespējams, ir vieni un tie paši.

4.attēls. Krāpniecisko vietņu sasaiste

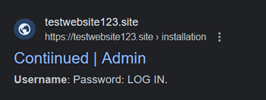

- Platformas autori parūpējušies arī par uzbrucēju komfortu un drošību – pirms upuru pievilināšanas un krāpniecisko kampaņu uzsākšanas, kibergarnadži var praktizēt savus ļaunos nodomus dažādās testa lapās (skat. 5.attēlu), tostarp, piemēram:

- https://www.accessify.com/h/haamegujarati.com

- https://sites.ipaddress.com/www.banka.lukb-digital.com/

- https://sites.ipaddress.com/stgeorgeclient-login.com/

- https://sites.ipaddress.com/login-secureweb.com/

5.attēls. Ekrānšāviņš no Google meklējumu rezultātiem

- Turpinot izpēti, atradāmgada vasarā publicētu video (skat. šeit), kur vizualizēts, cik viegli savulaik uzlauzta “contiinued” platforma. Protams, pētot Telegram kanālu, var redzēt, ka izstrādātājs savas kļūdas ir apzinājies un ir veikti uzlabojumi – par to pārliecinājāmies arī mēs.

Kā pasargāt sevi no krāpnieku uzbrukumiem internetā?

Krāpnieki internetā bieži ir pieredzējuši un lieliski apzinās, uz kurām “pogām” jāspiež, lai mazāk aizsargātā un sliktāk informētā sabiedrības daļa, trauksmes un satraukuma pārņemti, pakļautos impulsam apmeklēt krāpnieciskās vietnes. Tādēļ ir būtiski saglabāt modrību. Daži padomi:

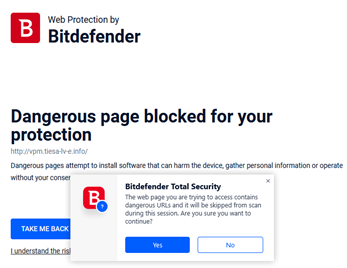

- Iegādājies antivīrusu (ģimenes paku) un uzstādi to visām digitālām ierīcēm. Liela daļa antivīrusu programmu sevī iekļauj arī aizsardzību pret pikšķerēšanas mehānismiem. Piemēram, atverot vietni uz datora, kurš aprīkots ar antivīrusu sistēmu, saņemsi brīdinājumu par drošības apdraudējumiem (skat. 6.attēlu).

Attēls Nr.6 – Antivīruss darbībā

- Piezvani gados vecākiem tuviniekiem un ik pa laikam pārrunājiet, kādi ir pēdējā laika aktuālākie krāpšanas veidi. Daudzi, kuri nekad iepriekš nav saskārušies ar krāpšanas shēmām, nodomā – tas taču mani nekad neskars. Līdz brīdim, kad pēkšņi – tomēr skar.

- Seko līdzi uzticamiem informācijas avotiem to vietnēs un sociālajos tīklos. Šaubu gadījumā ir vērts savā redzeslokā paturēt arī CERT.LV DNS ugunsmūri ( šeit) – bezmaksas rīku individuālu lietotāju un organizāciju pasargāšanai no kiberapdraudējumiem, tādiem kā viltus banku lapas, krāpnieciskas tirdzniecības platformas, vīrusus izplatošas vietnes u.c.

- Neesi vienaldzīgs, ja pamanīji ļaundabīgu vietni, kas kopē kādu populāru .LV vietni, ziņo. Par ziņošanas iespējām var izlasīt vietnē pardrosibu.lv, rakstā “Kā rīkoties, ja pamanīji ļaundabīgu .LV mājaslapu?”.

Parūpējies par savu un savu tuvinieku drošību! Un, ja raksts Tev šķita noderīgs, novērtēsim, ja atzīmēsi savu vērtējumu ar “Patīk” un padalīsies ar kādu, kam būtu vērtīgi šo izlasīt.

Par mums

VersaIntel ir jauns IT drošības un digitalizācijas uzņēmums, kas orientējas uz proaktīvu rīcību klientu kibernoturības veicināšanas un digitalizācijas jomā. Mēs vēlamies, lai kārtējais pikšķerēšanas mēģinājums paliktu tikai, kā mēģinājums, ko kolēģi savā starpā var apspriest pie kafijas tases.

VersaIntel ir daļa no ZEVS pilna spektra drošības uzņēmumu grupas.

Photo by Sora Shimazaki: https://www.pexels.com/photo/judges-desk-with-gavel-and-scales-5669619/